金山毒霸反病毒专家李铁军表示,“扫荡波”运行后遍历局域网的计算机并发起攻击,攻击成功后,被攻击的计算机会下载并执行一个下载者病毒,而下载者病毒还会下载“扫荡波”,同时再下载一批********木马。被攻击的计算机中“扫荡波”而后再向其他计算机发起攻击,如此向互联网中蔓延开来。据了解,之前发现的蠕虫病毒一般通过自身传播,而扫荡波则通过下载器病毒进行下载传播,由于其已经具备了自传播特性,因此,被金山毒霸反病毒工程师确认为新型蠕虫。

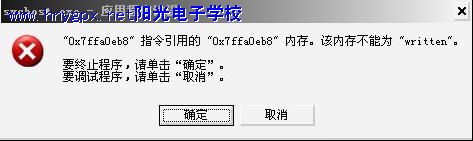

李铁军指出,扫荡波如果对局域网内电脑的攻击失败,这些电脑上则会出现“svchost.exe”出错的提示,说“svchost.exe中发生未处理的win32异常”,同时网络连接中断。用户要是发现自己的电脑中出现此情况,就说明您电脑所处的局域网内有机器中毒。此时,如果您的电脑并没有中毒,但千万不可以有侥幸心理,应该立即打上ms08-067补丁,因为该毒的攻击不会仅仅一次,而且随着病毒作者对其进行升级,扫荡波会拥有更强的攻击力。(图1)

据了解,10月24日,微软宣布“黑屏”后的第3天,紧急发布发布了ms08-067安全公告,提示用户注意一个非常危险的漏洞,而后利用该漏洞发动攻击的恶意程序不断涌现;10月24日晚,金山发布红色安全预警,通过对微软ms08-067漏洞进行详细的攻击原型模拟演示,证实了黑客完全有机会利用微软ms08-067漏洞发起远程攻击,微软操作系统面临大面积崩溃威胁;11月7日,金山再次发布预警,“扫荡波”病毒正在利用该漏洞进行大面积攻击;11月7日晚,金山已证实“扫荡波”实为一个新型蠕虫病毒,并发布周末红色病毒预警。

据金山毒霸反病毒专家预测,扫荡波蠕虫将在近段时间内引起大范围的攻击。因此提醒广大网民尤其是企业网管人员,采取一下措施进行查杀和预防:

1)建议用户安装金山毒霸(http://www.duba.net/download/index.shtml)并开启毒霸文件监控,下载的病毒已经可以查杀

2)提醒用户使用金山清理专家(http://www.duba.net/qing/)进行ms08-067(kb958644)补丁修复

3)如果打补丁过程中出现问题或还出现崩溃现象则可以使用手工解决方案:禁用ipc$空连接,避免病毒连接到用户系统上。方法如下:运行regedit,找到如下子键|hkey_local_machine\system\currentcontrolset\control\lsa把restrictanonymous键值改为reg_dword:00000001

4)金山网镖中已经紧急增加了检测扫荡波攻击特征并拦截的功能,即使用户不打补丁,开启网镖也可以拦截此类攻击。但我们仍然强烈建议用户修复此漏洞。